联系人:张生

咨询热线:027-84477771

传真:027-84477771

手机:15377598307

邮箱:gpkdianzi@nixibaojie.com

地址:武汉市汉阳区武汉恒大御景湾1幢38层13号

在线咨询

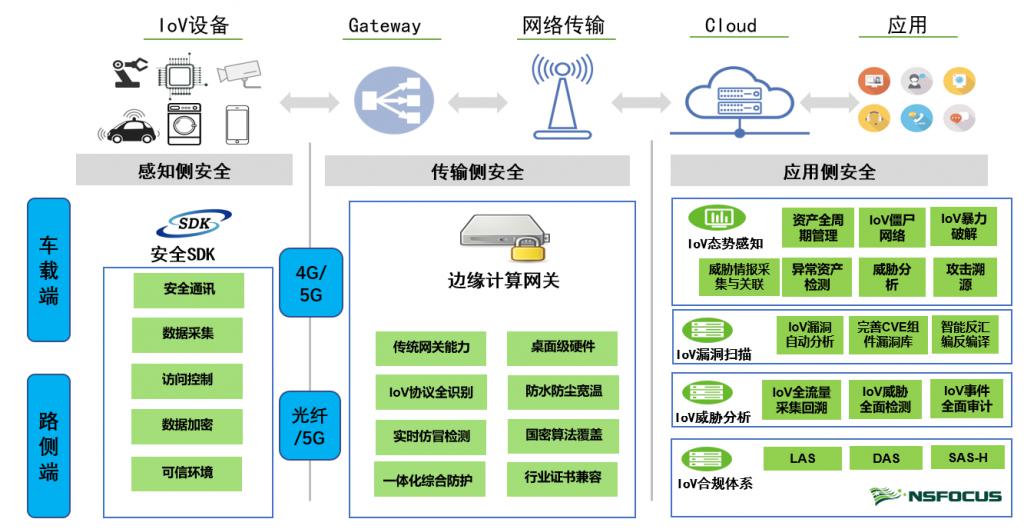

车载网络安全 ? ? ? ? 现代社会慢慢步入数字时代,在这个时代,网络安全已经成为最重要的关注点。自从1980年第一次出现电脑病毒,网络威胁和攻击持续不断,给社会(经济)带来巨大影响。随着汽车的数字化和互联化发展,自然而然会联想到汽车也将为成为黑客攻击的目标。导致的问题除了单纯的不便(攻击后无法使用)、对隐私的干预(使用遭遇监控)和金钱损失(汽车被盗或需要修理),黑客攻击汽车还可能给驾驶人员带来人身安全的威胁。倘若黑客成功篡改系统内关于驾驶的基本功能(加速、转向、制动)后果不堪设想(车毁人亡)。 ? ? ? 因此车载网络设计之初,需要将安全因素作为重中之重的因素考虑进设计方案中,尽量避免相应的悲剧发生。 ? ? ? ?由于辅助驾驶逐步引入到车辆中,汽车将慢慢过渡到无人驾驶。这个过程增加了许多新的车身零部件(激光雷达、摄像头等),考虑到带宽和传输速率,因此将以太网引入到车载网络。由于以太网能够实现无线连接,其潜在后果和来源的不确定性大大增加。因此汽车的网络安全议题设计的范围非常广泛。本篇文章将着重阐述汽车以太网相关的网络安全问题。 一、汽车的网络安全 ? ? ? ?保障车载网络安全的首要任务,是在系统层面上对安全威胁和攻击进行清晰的思考和分析,全面而详尽的应对策略才会尽可能地减少安全攻击的风险。因此还是参考互联网思维,通过分层的方法来完成安全策略部署。 PS: 没有任何一种安全策略是完美的,安全漏洞可能由许多因素导致,如软件漏洞、配置错误或不完善的网络设计等,不是还有一种说法,道高一尺魔高一丈嘛哈哈!但如果有一层又一层的安全策略,而黑客需要将其一层层攻克才能达到目的的话(让黑客感觉到麻烦他妈给麻烦开门,麻烦到家啦!!!),网络安全所受到的威胁将有所减缓。 ? ? ? ? ?汽车行业参考IT行业层级性的安全架构时,应区分两者之间的应用存在很大的不同点: 1、在IT网络,网络通常是即插即用的,且不同地点的网络都是独一无二的。IT网络可以非常庞大,可能需要多种资源和频繁更新; 2、车载网络是一个具有有限尺寸和资源(如存储器、计算能力等)的固定网络拓扑结构,每一个型号的产品周期很长,经设计构建后,更新机会和次数十分有限; 3、汽车需要每天重复启动多次,网络需要保证启动后两秒可用,而对比IT设备,时间倒不是主要考量因素。 一旦一辆车被黑客入侵,所有相同型号的车都将是潜在目标。可怕的是,攻击方法会不断更新,越来越有攻击性,即使现在被认为是安全的数据加密方法和受到良好保护的汽车,在十年后仍有可能被黑客入侵,而此时,同样车型的车仍在路上驾驶(细思甚恐)!!! 如下图,列举了车内分层部署的安全策略, ? ? ?首先确保车载电子设备的物理层访问时安全的,这包括基本的硬件措施,如难以从外部访问车内ECU。另外,若需要外界设备与汽车连线,需要确保外界设备与汽车通信连接与车内网络不关联,作为单独网络隔离。当然还可以从框架设计上来保证物理层安全,如限制带有车外通信功能的ECU数量。 分层的汽车网络安全框架图 ? ? ? 完成物理层的安全策略后,将在网络层面进行部署,这可以通过计算机ISO/OSI七层模型的不同网络分层一一实现, AUTOSAR Secure车载通信(AUTOSAR SecOC) AUTOSAR SecOC提供一种资源高效并实用的安全机制,用于无缝集成到AUTOSAR通信框架中,且能够保证AUTOSAR支持的网络技术之间的相互通信,比如CAN(FD)、FlexRay、以太网、LIN等。此策略根据报文认证码和新鲜度(计数器或时间戳)提供端到端的消息认证和完整性。为了提高技术效率和宽带利用,它使用对称密钥进行加密(当然也不排除非对称密钥) 如下图,是SecOC流程示意图: ? (1)报文的原始数据切片,加上秘钥,加上新鲜度,通过算法128bit生成身份认证信息。图中MAC是MessageAuthentication Code的缩写,不是MAC地址; (2)然后再将身份认证信息的切片和新鲜值切片,插入CAN报文负载的指定字节中。其中新鲜值切片可以长度为0,但是身份认证信息的切片必须要存在; (3)接收方就是个逆过程了,校验失败就丢弃。 ? ? ? 其过程核心思想是通信认证,是一套通信认证方案。使用此功能后,车载网络还是明文通信,黑客仿造报文的难度已经极大。但是相应的也有弊端:大量占用通信负载(比如CAN网络),导致总线负载率提升、通信实时性降低。 TCP通信过程中的典型攻击为TCP序列预测攻击。 ? ? ? ?攻击方通过此方法预测并伪造数据包的序列,以此攻击数据接收方。传输层安全协议(TLS,原为安全套接字层协议SSL)专门用于应对此黑客攻击,保证两个应用(如HTTP,IMAP,SMTP等)通信数据的隐私和完整性。TLS协议仅适用于TCP而不用于UDP. TLS相当于通过第三方授权形式,用来验证传输数据的真实性、完整性和机密性。 TLS协议主要解决如下三个网络安全问题。 ü? 保密(messageprivacy),保密通过加密encryption实现,所有信息都加密传输,第三方无法嗅探; ü? 完整性(messageintegrity),通过MAC校验机制,一旦被篡改,通信双方会立刻发现; ü? 认证(mutualauthentication),双方认证,双方都可以配备证书,防止身份被冒充 TLS协议主体可以分为两部分: 记录协议(Record Protocol) ? ? 通过使用客户端和服务端协商后的秘钥进行数据加密传输。 ? 握手协议(Handshake Protocol) ? ? 客户端和服务端进行协商,确定一组用于数据传输加密的秘钥串。 详细过程,会专门写篇文章描述! 在IP层级的网络中,也有相应的安全协议——IPSec协议 ? ? ? ?由于IP数据经过的每一个路由器都可以读取甚至更改IP数据包中的内容,通信节点还可以伪装成其他节点发送数据(也叫IP欺骗),IPSec协议应运而生。该协议通过各种机制(报文头添加密码),来保证点对点通信的隐私、GPK电子真实和完整性。以上行为均在ISO/OSI模型的第三层完成。对于上层应用而言时透明的。IPSec协议较MACsec覆盖了更多极限情况。如果仅仅需要认证的话,可以使用IPsec。 ? ? ? ?IPsec可用于三个不同的安全域:虚拟专用网络、应用程序级安全性和路由安全性。IPsec主要用于VPN,当在应用程序级安全性或路由安全性中使用时,IPsec不是一个完整的解决方案,必须与其他安全措施结合才能发挥其有效作用。 ? ? ? IPsec有两种操作模式:传输模式和隧道模式。在传输模式下运行时,源主机和目标主机必须直接执行所有加密操作,加密数据通过使用L2TP(第2层隧道协议) 创建的单个隧道发送,数据(密文)由源主机创建,并由目标主机检索,这种操作模式建立了端到端的安全性。 ? ? ? 在隧道模式下运行时,除源和目标主机外,特殊网关还会执行加密处理。在这里

2、成为VIP后,下载本文档将扣除1次下载权益。下载后,不支持退款、换文档。如有疑问请联系我们。

3、成为VIP后,您将拥有八大权益,权益包括:VIP文档下载权益、阅读免打扰、文档格式转换、高级专利检索、专属身份标志、高级客服、多端互通、版权登记。

4、VIP文档为合作方或网友上传,每下载1次, 网站将根据用户上传文档的质量评分、类型等,对文档贡献者给予高额补贴、流量扶持。如果你也想贡献VIP文档。上传文档

基于CANoe在两路CAN线上建立一个Gateway的Usecase.doc

UDS之ECU刷写(SoftwareUpdate_车载技术诊断.doc

《铁路装备购置、固定设施大修投资项目可行性研究文件编制指南》(202.pdf

DB41T 1289-2016 溶剂型冷补沥青混合料施工技术规范.docx

原创力文档创建于2008年,本站为文档C2C交易模式,即用户上传的文档直接分享给其他用户(可下载、阅读),本站只是中间服务平台,本站所有文档下载所得的收益归上传人所有。原创力文档是网络服务平台方,若您的权利被侵害,请发链接和相关诉求至 电线) ,上传者